Povijesni pregled računalne sigurnosti

Student: Josip Šaban

Matični broj: 0036368486

Smjer: Računarstvo

1. Uvod

Kroz cijelu povijest čovječanstva postojala je

potreba za sigurnom razmjenom informacija. Problemom sigurne komunikacije

bavili su se već Egipćani i Indijci prije više od 3000 godina i od tada do

danas osnovna ideja se nije promijenila – prenijeti neku poruku s jednog mjesta

na drugo što je sigurnije moguće, tj. napraviti algoritam koji bi omogućio skrivanje originalne poruke tako da bude

potpuno ( u idealnom slučaju ) nerazumljiva osobama koje bi neovlašteno došle u

njen posjed.

No, u davna vremena se nisu koristili složeni

matematički algoritmi za skrivanje teksta poruke, već su se koristili

alternativni jezici. Pod time se smatra upotreba jezika koji je poznat samo

malom broju odabranih ljudi, upotreba slikovitih aluzija ili žargona koji imaju

preneseno značenje. Razvoj složenijih metoda sigurne komunikacije počeo je tek

razvojem pisma, što je omogućilo da se bilo koja informacija prikaže određenim

brojem znakova koji bi, nakon upotrebe određenog ključa, formirali ponovo početnu poruku.

Još je moralo proći puno vremena dok ljudi nisu

shvatili da se slova mogu prikazati drugim simbolima. Neki od primjera takvih kodova su Morseov kod i Braille-ovo

pismo a u računarskoj tehnici ASCII.

Slika 1. Braille-ovo pismo

U daljnjem tekstu prvo se ukratko

opisuje što je to uopće algoritam, zatim se opisuje razvoj kriptografije kroz

povijest ( tablicu razvoja kriptografije po godinama koristim iz seminara

kolege Renea Ahela od prošle godine sa dozvolom autora – naime, dotični se nije

ni sjećao da ju je radio dok ga nisam podsjetio J ) a na kraju slijedi opis nekoliko metoda zaštite

podataka koje su se koristile ili se još koriste. Sve zamjerke ( i, naravno,

pohvale J ) možete uputiti na Josip.Saban@public.srce.hr

2. Malo o

algoritmima

Osnovni pojam u kriptografiji je algoritam.

Stoga se postavlja pitanje što je algoritam. Prema definiciji algoritam je jasno utvrđen postupak za dostizanje

konačnog cilja. Glavni dio ove definicije čine riječi jasno utvrđen. Algoritam ne smije ovisiti o subjektivnom tumačenju,

niti zahtijevati intuiciju ili kreativnost – svaki korak mora biti precizno

definiran. Iako računarstvo nije jedina disciplina koja se bavi algoritmima,

algoritmi i računarstvo su nerazdvojivo povezani jedno s drugim jer teško da će

računalo išta raditi bez kvalitetnih algoritama, dok u nekim drugim područijima

znanosti postupak nije potrebno toliko precizno opisati da bi zaslužio naziv

algoritma. Jedan od najpoznatijih algoritama je Euklidov algoritam za računanje

najveće zajedničke mjere dvaju brojeva.

Novi vijek donosi veliki zamah

znanosti pa i matematike. Iznalaze se sve jači algoritmi koji rješavaju sve

općenitije probleme. Veliki san i nadu matematike izrazio je njemački

matematičar i filozof Gottfried Wilhelm Leibniz na prijelasku u 18. stoljeće: cilj je pronaći algoritam nad algoritmima,

koji rješava sve matematičke i ( po Leibnizu ) filozofske probleme; otkriće takvog algoritma značilo bi vrhunac, pa

možda i sam kraj matematike. No, 1936. američki matematičar Alonzo Church

dokazao je da takvog algoritma nema. Vremenom, mnogi su problemi identificirani

kao algoritamski nerješivi. To znači da nam uz svaki algoritam ostaju instance

koje moramo rješavati na drugi način.

Algoritmi koji se često rabe u

računarstvu pokazuju dovoljnu srodnost da ih se i dalje može razmatrati

zajedno. Njihov je jezik matematički, a disciplina koja traži i ocjenjuje

algoritme ponekad se naziva algoritmika.

Nije lako pokazati da neki algoritam rješava zadani problem – za to su često

potrebne precizne matematičke metode i složeni dokazi. Naprotiv, ako algoritam

nije dobar, da bi to dokazali dovoljno je pronaći jednu instancu za koju ne

daje traženi rezultat.

Često se otežava traženje algoritama

dodatnim zahtjevima na algoritam kao što je izvršavanje na računalima sa malo

memorije ili primjeni u programskim jezicima koji ne podržavaju strukture

podataka potrebne za njegovo izvršavanje.

Algoritam je bolji što je općenitiji

problem koji rješava. Algoritam koji rješava općenitiji problem nazivamo jačim algoritmom. No, postoji još jedan

detalj – algoritam je ljepši ako

koristi slabija sredstva za isti rezultat.

Nerijetko za dani problem postoji više algoritama te si tada možemo

dozvoliti da među njima tražimo najbolji. Najbolji algoritam je onaj koji nas

do cilja dovodi u najkraćem vremenu ili koji zahtijeva manje memorije ( ovaj

drugi problem je danas manje bitan – puno je bitniji faktor brzina izvođenja ).

Mogu se izdvojiti dvije osnovne metode

za procjenu algoritma. Empirijska se metoda ( metoda á posteriori ) sastoji od analize u praksi, iskustvu ili

eksperimentima sakupljenih podataka o djelovanju algoritma na različitim

instancama i bilježenju rezultata. Teoretska metoda, ili metoda á priori, naprotiv rabi samo matematičke

metode.

Kako zapisati određeni algoritam? U

zapisivanju se možemo služiti posebnom notacijom, no najčešće se koristimo

svakodnevnim jezikom. Često se za zapisivanje algoritma koristi i neka

adaptacija engleskog jezika koja naliči programu pisanom u nekom od programskih

jezika ( tzv. pseudokod ). Pri tome

nije nužno baš deklarirati sve varijable i striktno paziti na sintaksu – takav

opis namijenjen je čovjeku, a ne kompajleru.

3. Stari vijek

Kriptografija je bila i ostala za

većinu ljudi mistična znanost. U prošlosti se stoga često povezivala sa crnom

magijom, demonima i zlim silama. Nije točno utvrđeno gdje su stvarni počeci

kriptografije, ali je jedna od prvih poznatih praktičnih primjena oko 2000.

god. pr. Kr. u Egiptu, gdje su hijeroglifi rabljeni za ukrašavanje grobnica

preminulih vladara. Ti su hijeroglifi opisivali život kraljeva i veličali

uspjehe za vrijeme njihove vladavine. Oni su bili kriptirani sa svrhom ne da se

sakrije tekst, već da bi se tekst učinio važnim i dostojnim kralja. No,

prolaskom vremena, ti su zapisi postajali sve kompliciraniji, pa se na kraju

prestalo koristiti takvo zapisivanje.

Stari Kinezi su koristili ideografsku prirodu svog

jezika za sakrivanje pravog značenja riječi. Poruke su često bile

transformirane u ideograme ( ideogram -

poruka prenesenog značenja, pravo značenje zna samo primaoc poruke ) u svrhu

privatnosti, no nema pouzdanih podataka da li su koristili kriptiranje u svojim

ranijim vojnim osvajanjima.

Kriptografija je bila često korištena u staroj Indiji

gdje je vlada koristila tajne šifre za komunikaciju sa svojim špijunima diljem

zemlje. Rane indijske šifre su se uglavnom zasnivale na jednostavnoj

supstituciji, često na osnovu fonetike. Neke od tih šifri su se rabile u govoru

ili kao govor znakova. To je prilično slično "svinjskom latinskom" ( engl.

pig latin ) - igpay atinlay, gdje se prvi slog stavlja na kraj riječi i dodaje se

slog "ay".

Kriptografska povijest Mezopotamije je slična onoj

Egipta, u smislu da su se i ovdje koristili znakovi ( klinasto pismo ) za šifiranje teksta. Tehnika takvog zapisivanja se

koristila i u kulturama Asiraca i Babilonaca.

Kriptografija se koristi i u Homerovoj starogrčkoj

drami Ilijada. Slavni grčki junak

Bellerophon poslan je kralju sa pločom na kojoj je kriptirana poruka kralju da

Bellerophona treba ubiti. Kralj ga je pokušao ubiti tako što ga je poslao da

ubije nekoliko mitskih čudovišta, ali je on pobijedio u svakoj od tih bitaka.

Spartanci su koristili sustav kriptiranja koji se

sastojao od tankog lista papirusa koji se motao oko štapa. Poruke su se

zapisivale duž štapa, a papirus bi se zatim odmotao. Da bi se poruka mogla

pročitati, trebala je biti omotana oko štapa jednakog promjera. Ta šifra, koja

se danas naziva skytale šifrom, bila

je u upotrebi u 5.st. pr. Kr. za slanje tajnih poruka među grčkim ratnicima.

Bez pravog štapa, bilo je teško dešifrirati poruku upotrebom tehnika koje su u

ono vrijeme bile na raspolaganju.

Julije Cezar je upotrebljavao kriptografski sustav ( takozvana

Cezarova šifra ) koji je pomaknuo cijelu abecedu ciklički za dva mjesta udesno.

Kriptoanaliza je vještina pretvaranja šifriranog teksta u običan

tekst bez potpunog poznavanja šifre. Arapi su prvi značajnije pridonijeli

napretku kriptoanalize. Arapski autor Qalqashandi je zapisao tehniku za

razbijanje šifri koja se koristi još i danas. Tehnika se zasniva na tome da se

zapišu svi znakovi iz šifriranog teksta i prebroji koliko puta se pojavio svaki

od tih znakova u tekstu. Ako sada na te podatke primijenimo podatak koliko se

često koje slovo pojavljuje za jezik kojim je pisana jasna poruka, možemo

otkriti koji simbol šifrirane poruke predstavlja koje slovo abecede jezika

jasne poruke, dakle i napisati jasnu poruku. Ova tehnika omogućava razbijanje

bilo koje šifre zasnovane na monoalfabetskoj supstituciji ako ima dovoljno

šifriranog teksta.

4. Srednji vijek

U srednjem vijeku dolazi do napretka kriptografije

zbog potrebe većine europskih država za sigurnom međusobnom komunikacijom, a

još više za sigurnom komunikacijom između veleposlanstava. Do prvog većeg

napretka dolazi u Italiji, konkretno u Veneciji koja 1452. osniva državnu

instituciju čija je jedina namjena bila kriptografija.

Leon Battista Alberti je poznat kao otac zapadne kriptologije dijelom i zbog

svog izuma polialfabetne supstitucije

( bilo koja tehnika šifriranja koja dopušta da više različitih znakova u

kriptiranom tekstu predstavlja jedan znak jasnog teksta ). Primjena te metode

značajno otežava dešifriranje primjenom metode analize frekvencije

pojavljivanja znakova.

5. Šesnaesto i sedamnaesto stoljeće

Značajan pomak naprijed čini njemački fratar

Trithemius koji 1518. izdaje seriju od

šest knjiga pod naslovom Polygraphia,

gdje u petoj knjizi razvija tablicu koja je ponavljala u svakom redu cijelu

abecedu, samo što je abeceda u svakom slijedećem redu bila ciklički pomaknuta

za jedan znak udesno. Da bi se poruka šifrirala, prvo slovo poruke se kodiralo

prvim retkom tablice, drugo drugim, itd. Takva metoda proizvodi šifriranu

poruku u kojoj su sve raspoložive šifre iskorištene prije nego što su

ponovljene.

1553. Giovanni Battista Belaso unaprijeđuje ovu

tehniku upotrebom ključne riječi koja se zapisuje iznad originalnog teksta, i

to tako da svako slovo ključa stoji iznad jednog slova originalnog teksta.

Ključna riječ se ponovno piše iznad svake riječi originalnog teksta. Slovo

ključne riječi koje je iznad slova jasnog teksta određuje redak iz

Trithemiusove tablice kojim ćemo šifiriati to slovo. Dakle, ako je slovo u

jasnom tekstu b, a iznad njega je

slovo ključne riječi r, za šifriranje

slova b ćemo koristiti redak u

Trithemiusovoj tablici koji počinje sa r.

Najpoznatiji kriptograf ovog vremena bio je Blaise de

Vegnere (1523 .- 1596.) koji je 1585. godine napisao Tracte des Chiffres, djelo u kojem je upotrijebio Trithemiusovu

tablicu, ali je promijenio način njene upotrebe. Jedna od njegovih metoda koristila

je originalni tekst kao ključ za šifriranje samog sebe, druge su koristile

šifirani tekst kao ključ. Način na koji se rabe ključevi je poznat kao raspoređivanje ključeva, i on je

integralni dio DES algoritma.

U ovo doba se u Francuskoj već mnogo ljudi bavi

kriptografijom, pa vlada osniva zajednički ured pod nazivom Cabinet Noir ( hrv. Mračni ured ) kojem je bio cilj izrada sigurnih šifri, a još više

probijanje suparničkih.

6. Osamnaesto stoljeće

Do početka 18. stoljeća Mračni uredi su bili uobičajeni u Europi ( najpoznatiji bio u Beču

- zvao se Geheime Kabinets – Kanzlei

). Ova se organizacija bavila proučavanjem sve pošte koja je stizala stranim

veleposlanstvima u Beču, kopirala ih, ponovno zatvorila i vratila u poštanski

ured isto jutro. Taj isti ured se bavio dešifiranjem i ostalih presretnutih

vojnih i političkih poruka, a katkad bi pročitao i do 100 pisama dnevno. Sličnu i zapaženu ulogu ima i engleski Mračni ured.

U kolonijama europskih velesila nije bilo

centralizirane kriptografske organizacije kao što je to u Europi bio Mračni ured. Dešifriranjem su se

uglavnom bavili zainteresirani pojedinci i svećenstvo.

Benedict Arnold je rabio šifru za koju je svaki od

korisnika imao isti primjerak knjige

šifri ( eng. code book ). Svaka

se riječ jasnog teksta zamijenila sa brojem koji je označavao njen položaj u

knjizi (npr. 3.5.2 znači stranica 3, red 5, riječ 2). Čovjek s kojim se Arnold

dopisivao pomoću te šifre je uhvaćen i obješen, pa se knjiga šifri nije mnogo

koristila. Negdje u ovo doba počela se i šire koristiti tzv nevidljiva tinta.

Otac američke kriptologije je James Lovell. Bio je na

strani boraca za nezavisnost i razbio je mnogo britanskih šifri, od kojih su

neke omogućile pobjedu pobunjenika. Jedna od poruka koje je on dešifrirao je

čak omogućila konačnu pobjedu u završnom dijelu rata za nezavisnost.

Šifrarnik s kotačem je izumio Thomas Jefferson oko

1795. Iako ga sam nije previše koristio, vrlo sličan sustav se koristio u

mornarici SAD-a do prije nekoliko godina. Šifrarnik s kotačem se sastoji od

skupa kotača, svaki sa nasumičnim poretkom slova abecede. Osnovna stvar u

sustavu je bio poredak kotača na osovini. Naime, poruka se kodirala tako da su

se okretanjem kotača složila slova koja čine poruku u jednom redu. Kotači bi se

tada međusobno fiksirali, a bilo koji drugi red slova se tada mogao koristiti

kao šifrirana poruka. Dešifiranje se vršilo tako što bi se na istom takvom

uređaju sa istim kotačima i istim rasporedom kotača na osovini poredala slova

koja čine šifriranu poruku u jedan red, zatim se kotači međusobno fiksirali i

okretali dok se ne bi pojavila poruka koja ima lingvističkog smisla. Vjerojatnost

pojave dvije lingvistički smislene poruke je minimalna. Bez znanja poredaka

znakova na kotačima i rasporeda kotača na osovini, moguće je da je šifrirani

tekst bilo koji tekst odgovarajuće duljine. No, takav sustav je prilično

siguran samo za jednokratnu upotrebu. Razbijanje šifre je moguće statističkim

napadima ako se isti kotači rabe na isti način mnogo puta.

Slika 2. Šifrarnik s kotačem, kakvog ga je izumio Thomas Jefferson

7. Devetnaesto

stoljeće

1844., nakon izuma telegrafa, dolazi do naglih

promjena na području razvoja kriptografije – komuniciranje telegrafom bilo je

vrlo nesigurno te su kvalitetne šifre postale nužnost pri prijenosu tajnih

informacija, osobito u vrijeme rata, te je bila potrebna kratka, jednostavna i

pouzdna šifra za, sada moguću, direktnu komunikaciju vrhovnog zapovjednika i

podređenih časnika. U početku se koristila Vigenereova šifra sa kratkom

ponavljajućom ključnom riječi, ali je 1863. Francuz Friedrich W. Kasiski otkrio

rješenje za razbijanje svih periodičnih poliafabetnih šifri, koje su do tada

smatrane neprobojnima. Stoga je počeo ubrzani rad na novoj šifri.

Mračni uredi u Europi još postoje i uspješno djeluju,

osobito u razbijanju američkih šifri,

ali kako su ratovi prestali, njihova se korisnost smanjivala, da bi na kraju

bili raspušteni do 1850.

1859. godine Pliny Pliny Earle Chase je razvio

frakcionaciju ili još poznatu kao tomografska šifra. Dvoznamenkasti broj se

pridjeljivao svakom znaku jasnog teksta pomoću tablice. Ti su se brojevi

zapisivali tako da su prvi brojevi činili red iznad drugih brojeva. Donji red

se množio sa devet, i tako uređeni parovi su se opet primijenili na tablicu da

bi dobili šifrirani tekst.

Kasiski u razdoblju od američkog građanskog rata ( 1861.

- 1865. ) razvija metodu kriptoanalize

koja je mogla razbiti gotovo svaku postojeću šifru tog vremena. Metoda se

sastojala u pronalaženju ponavljanja nizova znakova u šifriranom tekstu.

Udaljenost među tim ponavljanjima se rabi za računanje duljine ključa. Pošto se

ponavljanja identično kodiranog identičnog teksta događaju na udaljenostima

koja su višekratnik duljine ključa, nalaženje najvećeg zajedničkog djelitelja

duljina ponavljanja vodi do duljine ključa. Jednom kad saznamo duljinu ključa

(N), možemo upotrijebiti statistiku na svakom N - tom znaku. Frekvencija

uporabe tog znaka implicira koje slovo on predstavlja u toj zbirci simbola

šifriranog teksta. Ova vrsta ponavljanja se ponekad događa slučajno, pa je

nekad potrebno nekoliko pokušaja za nalaženje prave duljine ključa ovom

metodom, ali je i to značajno učinkovitije od prethodno korištenih metoda. Ova

tehnika probijanja čini kriptoanalizu polialfabetne supstitucije prilično

jednostavnom.

1883. godine Auguste Kerckhoffs je napisao La Cryptographie Militaire u kojoj je

postavio šest osnovnih zahtjeva u kriptografiji. Ta pravila su:

- treba imati na umu da je ključ koji se lako pamti

vrlo podložan napadima, i da

ova pravila

treba preispitati prije no što se uzmu zdravo za gotovo

- šifrirani tekst treba biti neprobojan u praksi

- sustav šifriranja treba biti prikladan za korisnike

- ključ treba biti lako pamtljiv

- šifrirani tekst treba biti prenosiv telegrafom

- uređaj za šifriranje treba biti lako prenosiv i

relativno lagan za korištenje

Lako

se može primijetiti da tih šest osnovnih zahtjeva vrijedi i danas ( naravno,

uzevši u obzir da uređaj kojim prenosimo podatke nije telegraf J )

8. Dvadeseto stoljeće

Početak 20. stoljeća obilježilo je iščekivanje

neumitnog ratnog sukoba, te se u sklopu ratnih priprema ulažu velika sredstva i

u kriptoanalizu. Najveći pomak naprijed napravila je Engleska koja je u vrijeme

početka rata bila u mogućnosti probiti većinu neprijateljskih šifri ( najveći

uspjesi su postignuti u razbijanju njemačkih mornaričkih šifri - probijanje tih

šifri je bilo znatno olakšano jer su Nijemci često za ključeve koristili riječi

sa političkog ili nacionalističkog karaktera, mijenjali ključeve u pravilnim

razmacima, odavali lako uočljive znakove da su promijenili šifre, itd. ). Osim

Engleza, presretanjem radio poruka intenzivno su se bavili i Francuzi i Amerikanci.

Kao što je 1844. izum telegrafa značio veliku

promjenu na području kriptografije, tako je i izum radia ( 1895. ) značio novi

skok naprijed. Najvćei problem radia je bio da su odaslane poruke svatko mogao

uhvatiti, pa nije više bilo fizičke sigurnosti podataka koju je pružao

telegram,

Slika 3. Amerikanci su pronalazili radio - postaje pomoću ovakvih vozila

1917. Amerikanci osnivaju kriptografsku organizaciju

MI-8 kojoj je bio zadatak analiza svih vrsta tajnih poruka, uključujući tajne

tinte, šifre i kodove. Nastavili su vrlo uspješno djelovanje i nakon prvog

svjetskog rata, ali ih je 1929. Herbert Hoover odlučio zatvoriti jer je smatrao

nepristojnim čitati tuđu poštu J.

William Frederick Friedman, radio je sa svojom ženom

Elizabeth Smith da bi postali najpoznatiji

muž-i-žena-tim u povijesti kriptologije. Razvio je nove načine rješavanja

šifri sličnih Vigenereovoj upotrebom metode brojenja frekvencije pojavljivanja

i superimpozicije za utvrđivanje ključa i jasnog teksta.

Sve do 1917. poruke koje su se slale telegrafom bile

su kodirane Baudot kodom za ispisivanje na teletipkaču. Američka kompanija za

telefon i telegraf ( AT&T ) bila je zabrinuta zbog lakog čitanja tako

poslanih poruka, pa je Gilbert S. Vernam razvio sustav koji je zbrajao

električne pulseve jasnog teksta sa električnim pulsevima ključa i time

proizvodio šifrirani tekst. Zbog nezgrapnosti ključeva bio je težak za

upotrebu.

Upotreba strojeva u šifriranju je značajno

promijenila prirodu kriptografije i kriptoanalize. Kriptografija je postala

usko vezana za dizajn strojeva, a važnost tih strojeva je uzrokovala i njihovu

zaštitu. Osnovni sustavi šifriranja ostaju isti, ali metode šifriranja postaju

pouzdane i elektromehaničke.

Slijedeći veliki napredak u elektromehaničkoj

kriptografiji bio je izum rotora. Rotor je debeli disk sa dvije strane, svaka

sa 26 mjedenih kontakata odvojenih izolirajućim materijalom. Svaki kontakt sa

strane za unos jasnog teksta je žicom nasumično spojen sa jednim kontaktom sa

druge strane, strane za izlaz šifriranog teksta. Svakom kontaktu je pridruženo

jedno slovo. Električni impuls poslan sa kontakta na strani jasnog teksta će

rezultirati nasumičnim drukčijim slovom s druge strane. Ovakav jednostavni

rotor vrši monoalfabetnu supstituciju. Rotor je ugrađen u uređaj u koji

korisnik unosi jasni tekst preko tipkovnice pisaće mašine, a šifrirani izlaz se

ili tipka ili odašilje.

Sustav rotora ipak je moguće probiti zato što ako se

nađe ponavljanje u prvih 26 slova, kriptoanalitičar zna da se pomaknuo samo

prvi rotor, i da se kontakti mijenjaju samo njegovim okretanjem. Svaki

slijedeći niz od 26 slova ima isto svojsvo, i upotrebom jednadžbi moguće je u

potpunosti odrediti prvi rotor, eliminirajući time jedan rotor. Ovaj se

postupak može ponoviti za svaki slijedeći rotor redom kako dešifriramo

prethodni rotor, sa dodatnom prednošću da periodi postaju dulji, i na taj način

imaju mnogo ponavljanja. Ovaj je postupak prilično teško raditi ručno. Prvi

stroj za kriptiranje sa rotorom izumio je Edward Hugh Hebern 1918. godine, i

odmah prepoznao potencijal takvog stroja. Osnovao je kompaniju pod nazivom

Hebern Electric Code, koja je prema njegovim obećanjima trebala postići veliki

uspjeh. Kompanija je neslavno propala, vlada je kupila nešto njegovih strojeva,

a on ih je nastavio proizvoditi, nikad sa većim uspjehom.

Amerikanci su, s druge strane, imali velikog uspjeha

u razbijanju japanskih šifri, dok su Japanci, koji nisu mogli razbiti američke

šifre, smatrali svoje šifre neprobojnima. Kriptoanaliza je upotrijebljena za

osujećivanje japanskog napada na Midway, presudne bitke u južnom Tihom oceanu.

SAD je redovno čitao japanske kodirane poruke prije napada na Pearl Harbor,

tako da je predsjednik SAD -a znao za japansku službenu objavu rata odmah nakon

napada, čak nekoliko sati prije nego što je ta objava primljena i dekodirana u

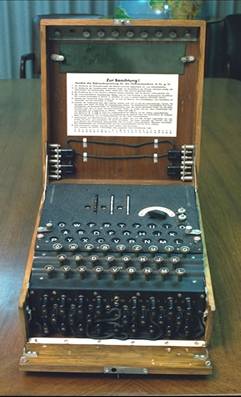

japanskom veleposlanstvu u Washingtonu. Njemačke šifre u drugom svjetskom ratu

su se uglavnom bazirale na slavnoj Enigmi, koja je nadogradnja na

elektromehanički stroj sa rotorima opisan iznad. Britanska grupa

kriptoanalitičara, u suradnji sa poljskim izbjeglim kriptoanalitičarima prvi je

put slomila Enigminu šifru već u početku rata. Čak su i neka od prvih električnih

računala su bila upotrijebljena za razbijanje Enigmine šifre. Činjenica da su

razbili Enigminu šifru je držana u tolikoj tajnosti da vlasti nisu

obavještavale javnost o napadima bombardera, iako su za njih znale mnogo

vremena unaprijed. Umjesto toga, mnogo su se koristili radari, pa su zračne

uzbune objavljivane malo prije nego što bi bombarderi stigli.

Slika 4. Enigma, i njen američki suparnik, M-134-C SIGABA

1948. godine Shannon je objavio svoj revolucionarni

rad Komunikacijska teorija zaštićenih

sustava. On je bio jedan od prvih modernih kriptografa koji je primijenio

napredne matematičke tehnike u kriptografiji. Iako je upotreba frekvencijske

analize za razbijanje šifri temeljenih na supstituciji započela mnogo godina

ranije, Shannonova analiza pokazuje nekoliko vrlo značajnih karakteristika statističke

prirode jezika koje čine rješenje svih prijašnjih šifri vrlo jednostavnim.

Možda je najvažniji doprinos slavnog Shannonovog djela uvođenje mjere za otpornost

šifre na probijanje nazvane jedinična

udaljenost.

Shannon je napomenuo da je u sustavu sa beskonačno

dugim nasumičnim ključem jedinična udaljenost beskonačna. Također je rekao i da

se za bilo koju šifru osnovanu na alfabetskoj supstituciji sa nasumičnim

ključem duljine veće ili jednake duljini poruke jasni tekst ne može odrediti

samo na osnovu šifriranog teksta. Takav tip šifre naziva se jednokratnim

notesom, zbog njegove upotrebe na notesima s papirom u drugom svjetskom ratu.

9. Opis nekih

najčešćih postupaka kriptiranja kroz povijest

Povijesno najduže korištena metoda je metoda olovke i papira. Sve

kriptografske metode koje pripadaju u ovu kategoriju se temelje na istoj ideji

uzimanja znakova teksta originalne poruke i zamjene drugim znakom uz upotrebu

određenog ključa. Jedan od primjera ovakvog kodiranja naveden je ispod:

Ključ: ABCDE

FGH IJKL MNO PQRST UVW XYZ

----------- ------ ------

------- ---------- ------- ------

$7+Q@ ?)/

2X3: !8J 9%6*&

15= (;4

Originalna poruka: OS SEMINAR

Kriptirana poruka: J* *@!28$6

Ovaj

jednostavni postupak naziva se supstitucija

i koristi se od najranijih vremena.

Drugi način skrivanja poruke naziva se

transpozicija, i također se koristila

još u starom vijeku ( npr. u Sparti ). U ovome postupku, umjesto zamjene pojednih

znakova sa drugima, pomiču se slova naprijed ili nazad za određeni broj mjesta,

tako da konačna poruka ima naizgled potpuno izmješan poredak slova. Na primjer,

Julije Cezar koristio je metodu transpozicije u ratu pomičući svako slovo

abecede za dva mjesta udesno. Iako su takve metode danas smiješne, u ono

vrijeme su pružale vrlo siguran način komunikacije ( možda i zato jer je pola

plemena sa kojima su Rimljani ratovali bilo nepismeno J ).

Još jedna popularna metoda olovke i papira su tzv. kodne knjige ( eng. code books ). Prije nego što je bilo moguće izgraditi složene električke i mehaničke strojeve za kriptiranje, jedan proces kriptiranja sastojao se od velikog broja složenih manipulacija te je s vremenom takav sustav postao nepraktičan i sklon greškama. Tada su izmišljene kodne knjige u kojima su se nalazili ekvivalenti tisućama riječi i fraza, što je prema kodovima za 26 slova ( engleska abeceda ) nudilo puno veći stupanj sigurnosti bez potrebe za velikim brojem operacija pri samom kodiranju. Takav način kodiranja također se koristio u telegrafskom prometu u poslovne svrhe gdje su se poslovne informacije i odluke prenosile upotrebom riječi i fraza iz svakodnevnog govora.

Slika 5. Nekoliko načina kodiranja koje su koristili

stari Židovi.

Nakon izuma mehaničkih strojeva za

kriptiranje dolazi i do mogućnosti primjene složenijih algoritama kriptiranja,

osobito u odnosu na algoritme olovke i

papira. Iako su prvi takvi strojevi obavljali relativno jednostavne

matematičke operacije, ipak je njihova brzina bila neusporedivo veća. Neki od

postupaka koji se upotrebljavaju u ovome vremenu već daju naslutiti kompjutersko

doba koje slijedi. Jedan od najpoznatijih primjera stroja za kriptiranje je

čuvena njemačka Enigma koja se koristila u doba Drugog Svjetskog rata. Tek

1974. Britanska vlada dozvolila je objavljivanje priče o razbijanju Enigme za vrijeme

Drugog Svjetskog rata ali ni do danas nisu poznati svi detalji ( objašnjenja o

principu rada Enigme kao i većine ostalih spomenutih i nespomenutih algoritama

se mogu naći na odličnim stranicama Johna Savarda – pogledati popis literature

)

Manje je poznat primjer tzv. Purple machine kojom su se koristili

Japanci. Naime, u Americi je u to doba došlo do jakog pritiska javnosti na

vlast da li se bombardiranje Pearl Harboura moglo spriječiti. Pod tim pritiskom

vlada je ubrzo službeno objavila da su kriptoanalitičari vlade i oružanih snaga

probili japanske šifre prije napada, ali nikada nisu dali službeno objašnjenje

zašto onda nisu spriječili napad.

U to vrijeme postoji još jedan bitan

aspekt primjene kriptografskih metoda a to je primjena u telegrafima. To je

prvi primjer, prije kompjuterskog doba, da su se podaci slali preko žice u

nekom obliku koda. Naime, postojao je problem sigurne komunikacije i bilo je

nužno izmisliti siguran način prijenosa podataka. Prvo su pokušali Amerikanci,

ali njihova dva prva pokušaja nisu bila uspješna jer su uskoro probijena. No,

uskoro je dorada jednog od ta dva modela uspjela postići zadovoljavajući nivo

sigurnosti koji se koristio od tada u mnogim zemljama. Taj uređaj nazvali su telekoder. Kompletno objašnjenje rada

telekodera se također može pronaći na stranicama Johna Savarda.

Tek razvojem računala otvorile su se

mogućnosti implementacije složenih algoritama koji bi bili nezamslivi u doba papira i olovke, a skoro neizvedivi u

mehaničko doba. Iako za današnje pojmove smiješna, tadašnja procesorska snaga i

memorijski kapaciteti značili su pravu revoluciju u mogućnostima izračuna

matematičkih operacija. Najbrži napredak kriptografije u kompjuterskom dobu bio

je početkom projekta IBM-ovog projekta LUCIFER,

iz kojeg se poslije razvio DES ( Data

Encryption Standard ).

Za kraj ovog vrlo skraćenog pregleda

spomenuo bih još jednu zanimljivu metodu skrivanja podataka – steganografiju. Naime, sve dosad opisane

metode su se temeljile na jednoj univerzalnoj metodi – početna poruka à upotreba nekog kriptografskog algoritma à izlazna ( kriptirana ) poruka. No, što ako stvari

postavimo malo drugačije, tj. da li se poruka mora nužno kriptirati da bi se

sakrila? U drugoj polovici prošlog stoljeća došli su na sljedeću ideju: postoji

veliki broj datoteka koje imaju određene količine neiskorištenog prostora; da

li bi se, možda, mogla u njih ugraditi neka druga datoteka tako da se,

naizgled, originalna ne promijeni. Nakon nekoliko neuspješnih pokušaja danas je

poznato da se, u prosjeku, može na taj način u većinu nekomprimiranih datoteka

može ugraditi do 15% njihove veličine ( komprimirane datoteke su npr. ZIP, JPG,

PNG, DOC koji od verzije Office-a 2000 ima udrađenu jaku internu kompresiju,

RAR, itd. ), a u komprimirane između 5% i 10 %. Današnji alati osim samog

procesa steganografije imaju ugrađeni i jake kriptografske alate tako da se

podaci kriptiraju prije ugradnje.

Stoga je sada zaštita dvostruka, osim što je podatak kriptiran, on se nalazi u

nepoznatoj datoteci na nekom od uređaja za spremanje podataka. Ova metoda, uz

primjenu još nekih koje nisam imao vremena navesti predstavlja danas jedan od

najsigurnijih metoda zaštite podataka. Više podataka o ovoj temi možete pronaći

na odličnim stranicama navedenim u popisu literature.

10. Razvoj

kriptografije kroz povijest ( kronološki prikaz )

|

Datum |

Događaj |

|

oko 1900. pr. Kr. |

Egipatski pisar rabi nestandardne hijeroglife u jednom natpisu. To se navodi kao prvi dokumentirani primjer pisane kriptografije. |

|

1500. pr.Kr. |

Mezopotamska glinena pločica sadrži šifiriranu formulu za izradu glazure za glinene lonce. |

|

500.-600. pr. Kr. |

Hebrejski pisari koji su zapisivali knjigu o Jeremiji, koja ja dio Biblije, upotrijebili su jednostavnu šifru koja izvrće abecedu naopako, poznatija kao ATBASH. Jeremija je počeo diktirati knjigu pisaru zvanom Baruch 605. godine pr. Kr., ali se poglavlja koja sadrže te kodirane dijelove pripisuju drugom izvoru označenom samo kao "C" (za koga se vjeruje da nije Baruch). "C" bi mogao biti pisar koji je pisao knjigu o Jeremiji nakon balilonskog izgnanstva 587.g.pr.Kr., suvremenik Barucha ili čak i Jeremije. ATBASH je bila jedna od hebrejskih šifri koje su u to vrijeme bile u upotrebi. |

|

487. pr. Kr. |

Stari Grci su upotrijebili štap nazvan "skytale", oko kojeg se motala dugačka, uska vrpca kože na koju bi se onda uzduž štapa pisala poruka. Kožna vrpca bi se zatim odmotala i nosila kao pojas. Primaoc je morao imati štap istog promjera da bi pročitao poruku. NAPOMENA: u izdanju časopisa Cryptologia iz srpnja 1998. izašao je članak pod naslovom "The Myth of the Skytale" u kojem se tvrdi da je uporaba skytale šifre samo mit i ništa više. |

|

50.-60. pr. Kr. |

Julije Cezar (100.-44.g.pr.Kr.) je rabio jednostavnu supstituciju na običnoj abecedi (samo kružni pomak cijele abecede) u državnim komunikacijama. Šifra je inače nešto slabija od ATBASH šifre, ali za ono vrijeme kada je vrlo malo ljudi uopće znalo čitati je bila dovoljno dobra. |

|

0.-400.? |

Kama Sutra Vatsayana navodi kriptografiju kao 44. i 45. od 64 umjetnosti (yoga) koje bi ljudi trebali znati i prakticirati. Vrijeme nastanka djela je prilično nesigurno, ali se vjeruje da je nastalo između prvog i četvrtog stoljeća nove ere. (Drugi stručnjak John W. Spellman smješta vrijeme nastanka izneđu 4.st.pr.n.e. i 5. st.n.e. Vatsayana navodi u svom djelu da je ono zbirka mnogo ranijih djela, što čini određivanje vremena nastanka još nesigurnijim. Dio prvi, poglavlje treće navodi 64 umjetnosti, a počinje ovako: "Čovjek bi trebao proučavati Kama Sutru i znanja i vještine koja su njoj podređena (...). Čak i mlade djevojke bi trebale izučavati Kama Sutru, zajedno sa njenim znanjima i vještinama prije braka, a i nakon njega, uz pristanak svog muža." Ove 64 umjetnosti očito nisu pod jurisdikcijom vlasti, pa čak ni ondašnjih akademskih ustanova, nego samo običnih ljudi. U navedenom popisu umjetnosti, u 44. i 45. redu čitamo:

|

|

oko 200 - te godine |

Takozvani Leiden papirus koristi šifre za sakrivanje ključnih dijelova važnih (čarobnih) recepata. |

|

725.-790.? |

Abu `Abd al-Rahman al-Khalil ibn Ahmad ibn `Amr ibn Tammam al Farahidi al-Zadi al Yahmadi je napisao (sada izgubljenu) knjigu o kriptografiji, nadahnut svojim rješenjem kriptograma na grčkom za bizantinskog cara. Njegovo se rješenje baziralo na poznavanju (ispravnom nagađanju) jasnog teksta na početku poruke - standardna kriptoanalitička metoda koja se rabila čak i za razbijanje Enigmine šifre u drugom svjetskom ratu. |

|

855. |

Abu Bakr Ahmad ben `Ali ben Wahshiyya an-Nabati je objavio nekoliko šifrarnih abeceda koje su se tradicionalno koristile za šifriranje čarobnih recepata. |

|

--- |

Nekoliko dokumenata je sačuvano iz doba vladavine Ghaznavida nad pokorenom Perzijom. U njima je kroničar zapisao da su visoki državni dužnosnici svaki dobivali svoju osobnu šifru prije nego što bi krenuli na dužnost. Nestalnost postojanja islamskih država u to doba i uzastopni neuspjesi u uspostavljanju javnih službi i veleposlanstava u drugim državama je uzrokovalo izumiranje takvih običaja. |

|

1226. |

1226. godine pojavljuju se u mletačkim arhivima slabi tragovi kriptografije u političkim spisima. Šifriranje je ograničeno na uporabu točaka i križića na mjestu samoglasnika u samo nekoliko raštrkanih riječi u tekstu. |

|

oko 1250. |

Roger Bacon ne samo da je opisao više različitih šifri, već je i zapisao: "Čovjek je lud ako zapisuje tajnu na bilo koji drugi način od onog kojim će ga sakriti od očiju vulgarnih." |

|

1379. |

Gabrieli di Lavinde je na zahtjev pape Clementa VII stvorio kombinaciju supstitucijske abecede i malog koda - prvi primjer nomenclatora. Ova je vrsta koda/šifre ostala u upotrebi među diplomatima i nekim običnim ljudima slijedećih 450 godina, bez obzira na mnoge sigurnije šifre koje su stvorene u međuvremenu, vjerojatno zbog svoje relativne jednostavnosti. |

|

1300 - te |

`Abd al-Rahman Ibn Khaldun je napisao "Muqaddimah", značajni pregled dotadašnje povijesti. U njemu navodi upotrebu "imena mirisa, voća, ptica ili cvijeća za oznaku pojedinih slova, ili (...) oblika različitih od uobičajenih oblika pisanja slova" kao šifre između vojnih i poreznih uprava. Također je insinuirao i na kriptoanalizu, zapisujući "dobro poznati zapisi o toj temi su u vlasnišvu ljudi". |

|

1392. |

"The Equatorie of the Planetis", koji je vjerojatno napisao Geoffrey Chaucer, sadrži šifrirane ulomke. Šifra se sastoji od jednostavne supstitucije sa šifrarnom abecedom koja se sastojala od slova, brojeva i simbola. |

|

1412. |

Shihab al-Din abu `l-`Abbas Ahmad ben `Ali ben Ahmad `Abd Allah al-Qalqashandi je napisao "Subh al-a `sha", arapsku enciklopediju od 14 svezaka u kojoj je obrađena kriptografija. Taj se odjeljak pripisuje Taj ad-Din `Ali ibn ad-Duraihim ben Muhammad ath-Tha`alibi al-Mausiliju (1312.-1361.) čiji su zapisi o kriptografiji izgubljeni. Popis šifri u ovom djelu uključuje i supstituciju i transpoziciju i, prvi put, šifru koja jedno slovo jasnog teksta mijenja sa više slova šifriranog teksta (polialfabetna supstitucija). Također se iz tog odjeljka jedan dio pripisuje Ibn al-Durahimu, a radi se o prikazu i primjeru kriptoanalize, uključujući upotrebu frekvencijske analize pojavljivanja slova u nekom jeziku i grupa slova koja se ne mogu zajedno pojaviti u istoj riječi. |

|

1466.-1467. |

Leon Battista Alberti (prijatelj Leonarda Datoa, političkog tajnika koji je možda podučio Albertia najnovijoj kriptologiji) je izumio i objavio prvu polialfabetnu šifru dizajniranjem šifrarničkog diska u svrhu pojednostavljivanja procesa šifriranja. Ova vrsta šifre navodno nije slomljena sve do 1800-tih. Alberti je osim svog izuma iscrpno opisao i najnovije šifre tog doba. Alberti je svoj disk također rabio i na šifriranom tekstu. Ovi su sustavi šifriranja bili značajno jači od nomenclatora, koje su diplomati koristili tada i još nekoliko stoljeća kasnije. |

|

1473.-1490. |

Rukopis Arnaldusa de Bruxella koristi pet redaka šifre u svrhu sakrivanja ključnog dijela procesa stvaranja kamena mudraca. |

|

1518. |

Johannes Trithemius je napisao prvu tiskanu knjigu o kriptografiji. Izumio je steganografsku šifru u kojoj je svako slovo predstavljeno kao riječ uzeta iz niza stupaca. Rezultirajući niz riječi bi bio ispravna molitva. Također je opisao i polialfabetske šifre u sada standardnom obliku kvadratnih supstitucijskih tablica. Uveo je promjenu abecede za svako slovo koje se šifrira. |

|

1553. |

Giovan Batista Belaso je predstavio upotrebu fraze kao ključa za ponavljajuću polialfabetsku šifru (radi se o standardnoj polialfabetskoj supstituciji koju mnogi autori do danas pogrešno nazivaju Vigenere-ovom) |

|

1563. |

Giovanni Battista Porta je objavio tekst o šiframa, u kojem je predstavio digrafsku šifru. Klasificirao je dotad poznate šifre na supstituciju, transpoziciju i supstituciju simbolima (upotreba čudnih znakova za abecedu). Sugerirao je upotrebu sinonima i pogrešaka u pisanju radi zbunjivanja kriptoanalitičara. Navodno je otkrio i upotrebu miješane abecede u polialfabetskoj tablici. |

|

1564. |

Bellaso je objavio šifru automatskim ključem kao poboljšanje iste, čiji je izumitelj Cardano. |

|

1585. |

Blaise de Vigenere je napisao knjigu o šiframa, uključujući i prvi autentični jasni tekst i kriptirani tekst sustava automatskog ključa (sustav u kojem se prethodno slovo jasnog teksta ili kodiranog teksta koristi kao ključ za kriptiranje sadašnjeg). Oba od ovih načina kriptiranja su zaboravljena i ponovno izumljena u 19. stoljeću. Ideja automatskog ključa se i danas koristi u CBC i CFB načinima rada DES algoritma. |

|

1623. |

Sir Francis Bacon je opisao šifru koja sada nosi njegovo ime - biliteralna šifra, poznata danas kao 5-bitno binarno kodiranje. Unaprijedio je to kao steganografski uređaj - upotrebljavajući variranje vrste lica za prijenos svakog bita kodirane poruke. |

|

1790 - te |

Thomas Jefferson je, vjerojatno uz pomoć Dr. Roberta Pattersona (matematičara na sveučilištu u Pennsylvaniji) izumio šifrarnik s kotačem. On je ponovno izumljen kasnije u nekoliko različitih obljika i korišten u drugom svjetskom ratu od strane američke ratne mornarice kao vrpčasta šifra, M-138-A. |

|

1817. |

Colonel Decius Wadsworth je konstruirao dva diska za šifriranje sa fiksnim odnosom broja okretaja i različitim brojem znakova na jednom i drugom disku, rezultirajući šifrom koja se mijenja u ovisnosti od teksta koji se kriptira. |

|

1854. |

Charles Wheatstone je izumio šifru poznatu kao playfair šifra, po njegovom prijatelju Lyonu Playfairu koji ju je objavio. Ova šifra upotrebljava indeksirano polje slova, što digrafsku šifru čini vrlo upotrebljivom na terenu. Također je ponovno izumio Wadsworthov stroj, i poznat je po tome. |

|

1857. |

Šifru admirala Sir Francisa Beauforta, (inače poboljšanje Vigenereove šifre) objavio je njegov brat nakon njegove smrti u obliku kartice 4x5 inča. |

|

1859. |

Pliny Earle Chase objavljuje prvi opis frakcionacijske (tomografske) šifre. |

|

1854. |

Charles Babbage ponovno izumljuje šifrarnik s kotačem. |

|

1861.-1980. |

Studija pokazuje da je od prijave prvog izuma vezanog za kriptografiju 1861. pa sve do 1980. prijavljeno u Patentnom uredu SAD-a 1769 izuma vezanih primarno za kriptografiju. |

|

1861. |

Friedrich W. Kasiski je objavio knjigu u kojoj daje prvo opće rješenje za polialfabetske šifre sa ponavljajućim ključem, zaključujući time stotinjak godina neprobojnosti te vrste šifri. |

|

1861.- 1965. |

Tijekom američkog građanskog rata Sjever je koristio, među ostalim, supstituciju određenih riječi u kombinaciji sa stupčastom transpozicijom, dok je Jug koristio Vigenereovu šifru, za koju je Kasiski upravo objavio rješenje. |

|

1891. |

Bojnik Etienne Bazeries je stvorio svoju verziju šifrarnika s kotačem, koju je objavio nakon što ga je francuska vojska odbila. |

|

1913. |

Satnik Parket Hitt je ponovno izumio šifrarnik s kotačem, u obliku s vrpcama, što vodi na izvedbu M-138-A, koji se rabio u drugom svjetskom ratu. |

|

1916. |

Bojnik Joseph O. Mauborgne je vratio Hittov vrpčasti šifrarnik natrag u oblik s kotačem, pojačao konstrukciju abecede i proizveo stroj koji je doveo do M-94 stroja za šifriranje. |

|

1917. |

William Frederick Friedman, kasnije poznat kao otac američke kriptoanalize (i čovjek koji je stvorio taj termin) radio je kao civilni kriptoanalitičar (zajedno sa svojom ženom Elisabeth) u Riverbank Laboratories. Tamo je razbijao šifre za američku vladu, koja sama nije imala takvih institucija. Kasnije je u Riverbanku otvorio školu za vojne kriptoanalitičare, a naknadno preselio tu školu iz Riverbanka u Washington. |

|

1917. |

Gilbert S. Vernam, radeći za AT&T je izumio praktičan stroj za šifriranje polialfabetskom šifrom sa potpuno slučajnim odabirom ključa koji se nikad ne ponavlja. Koliko je poznato, to je najsigurnija moguća šifra. Stroj je ponuđen američkoj vladi, ali je odbijen, pa se našao na tržištu 1920. godine. |

|

1918. |

Nijemci su pustili u pogon sustav ADFGVX pred kraj prvog svjetskog rata.Šifra se sastojala iz supstitucije pomoću indeksiranog polja znakova, zatim frakcionacije i na kraju transpozicije dijelova slova. Šifru je slomio francuski kriptoanalitičar, poručnik Georges Painvin. |

|

1919. |

Hugo Alexander Koch je u Nizozemskoj prijavio patent šifrarnika temeljenog na rotoru. Prodao je patentna prava 1927. Arthuru Scherbiusu, koji je 1923. izumio i počeo prodavati Enigmu. |

|

1919. |

Arvid Gerhard Damm je prijavio u Švedskoj izum mehaničkog šifrarnika s rotorom. Ovaj je stroj prerastao u cijelu obitelj strojeva za šifriranje pod vodstvom Borisa Caesara Wilhelma Hagelina, koji je preuzeo posao i postao jedini komercijalni kriptograf koji je svoju vještinu pretvorio u izvrstan biznis. Nakon rata Švedska je donijela zakon kojim vlada može prisvojiti izume koje smatra strateški važnima, pa je Hagelin svoju tvrtku preselio u Zug u Švicarskoj, i tamo je registrirao kao Crypto AG. Tvrtka još posluje, a u posljednje vrijeme je suočena s optužbama da je namjerno oslabila šifre koje je prodala Iranu. |

|

1921. |

Edward Hugh Hebern je utemeljio "Hebern Electric Code", tvrtku za izgradnju i prodaju elektromehaničkh šifrarnika temeljenih na rotorima koji se okreću odometarskim načinom nakon šifriranja svakog znaka. |

|

1923. |

Arthur Scherbius je utemeljio ``Chiffriermaschinen Aktiengesellschaft'' ("Dioničko društvo za proizvodnju i prodaju strojeva za šifriranje"), u kojem je proizvodio i prodavao Enigmu. |

|

1924. |

Alexander von Kryha je izgradio svoj "stroj za kodiranje" koji je koristilo čak i njemačko ministarstvo vanjskih poslova sve do 1950- ih. Unatoč tome, njegova je šifra bila vrlo slaba, pošto je imala mali razmak između ponavljanja ključa. Četvorica američkih kriptografa, Friedman, Kullback, Rowlett i Sinkov su uspjeli riješiti pokusni kriptogram od 1135 znakova za svega 2 sata i 41 minutu. Bez obzira na to stroj se nastavio prodavati i upotrebljavati - trijumf prodaje i pouka za korisnike uređaja za šifriranje. |

|

1927. - 1933 . |

Krug korisnika kriptografije nije ograničen samo na bankare, ljubavnike, kriptografske entuzijaste i slične. On uključuje i kriminalce. Vrijeme najvećeg šverca u povijesti - prohibicija u SAD-u - stvorila je i najveći uspon kriptografije u službi kriminalnog miljea. Od tada, pa do danas u FBI-u postoji odjel za kriptoanalizu koji se bavi razbijanjem šifri koje koriste kriminalci. Umirovljeni poručnik britanske mornarice je za pacifički krug švercera alkohola razvio sustave šifiranja, a grupe švercera na Altantiku i Meksičkom zaljevu su po potrebi imale svoje sustave. Njegovo ime je nepoznato, ali je njegova kriptografska umješnost bila očita. "Neke od korištenih šifri su po kompleksnosti veće čak i od šifri koje su pojedine vlade koristile za svoje najtajnije komunikacije", zapisala je Elizabeth S. Friedman u jednom izvještaju iz sredine 1930 - ih. Čak ni za vrijeme prvog svjetskog rata, kada je razvoj šifri bio na vrhuncu nisu korištena takva ugnježđivanja šifri kakva su koristili krijumčari alkohola na zapadnoj obali SAD-a. |

|

1929. |

Lester S. Hill je objavio ``Cryptography in an Algebraic Alphabet'' ("Kriptografija u algebarskoj abecedi"), u kojoj se blok jasnog teksta šifrira matričnim operacijama. |

|

1933. - 1945. |

Enigma nije uspjela kao komercijalni proizvod, ali su je preuzeli njemački nacisti, i poboljšali je da bi postala glavni uređaj za šifriranje u nacističkoj Njemačkoj. Njenu šifru je slomio poljski matematičar Marian Rejewski, samo na osnovi zarobljenog primjerka šifiranog teksta i dnevnih ključeva za tri mjeseca unaprijed, koje je ukrao saveznički špijun. Kasnije su uslijedili i druga razbijanja Enigmine šifre pod vodstvom Alana Turinga, Gordona Welchmana i drugih u Bletchley Parku u Engleskoj. |

|

1937. |

Japanci su razvili stroj za šifriranje koji su Amerikanci nazvali Purple kao rezultat podataka koje je Herbert O. Yardley iznio u svojoj poznatoj knjizi "American Black Chamber". Šifru je slomio američki tim pod vodstvom Williama Fredericka Friedmana. Purple je umjesto rotora koristio releje nalik onima u staroj telefonskoj centrali, pa je zato izvodio permutacije različite od onih koje rade strojevi bazirani na rotoru. |

|

1930 - te |

Neki autori pripisuju izum američke SIGABA-e (M-134-C) Williamu S. Friedmanu, dok ga drugi pripisuju jednom od njegovih prvih učenika, Franku Rowlettu. U SIGABA-i je poboljšan sustav rotora Heberna i Scherbiusa upotrebom pseudo-slučajnog odabira smjera okretanja pojedinih rotora, za razliku od Enigme kod koje je smjer okretanja rotora bio odometarski. Također je korišteno 15 rotora (10 za šifiranje, a 5 vjerojatno za pseudo-slučajni odabir smjera okretanja prvih 10 rotora), dok je Enigma imala ukupno 3 ili 4 rotora. |

|

1930 - te |

Britanski TYPEX je bio značajan napredak u odnosu na komercijalnu Enigmu, koju su Britanci nabavili i proučavali 1920-ih. To je bio stroj sa 5 rotora, od kojih su prva dva imala ulogu statora, tj, imali funkciju ploče s utikačima na njemačkoj Enigmi. |

|

1970. |

Pod vodstvom Dr. Horsta Feistela je u IBM-ovom Watson Research Labu 1960-ih izumljena šifra pod nazivom Lucifer. Ta šifra je kasnije inspirirala stvaranje američke DES šifre (opisane niže) i drugih šifri temeljenih na umnošku brojeva, čineći tako obitelj šifri pod zajedničkim nazivom "Feistelove šifre". |

|

1976. |

Šifra dizajnirana u IBM-u na osnovi Lucifer šifre i sa nekim promjenama koje je unijela američka NSA prihvaćena je u SAD-u kao Data Encryption Standard (DES). Široko je prihvaćena i u svijetu, zbog svoje dokazane otpornosti na napade tijekom posljednjih 20 godina. Čak i neki koji smatraju da je zastarjela je koriste kao dio svog sustava za šifiranje, na primjer 3-ključni trostruki DES. |

|

1976. |

Whitfield Diffie i Martin Hellman su objavili "New Directions in Cryptography" ("Novi pravci u kriptografiji"), predstavljajući javnosti zamisao o kriptografiji javnih ključeva. Također su izložili ideju o autentifikaciji potenciranjem jednosmjerne funkcije. Zaključili su svoj rad sa primjedbom za koju ova stranica pruža jake dokaze: "Vještina u razbijanju šifri je uvijek bila na strani profesionalaca, ali je inovacija, posebno izumi novih sustava kriptiranja, dolazila od strane amatera." |

|

travanj 1977. |

Inspirirani radom Diffiea i Hellmana, a sami potpuni početnici u kriptografiji, Ronald R. Rivest, Adi Shamir i Leonard M. Adleman su razmatrali kako načiniti praktično upotrebljiv sustav kriptiranja sa javnim ključevima. Jedne noći u travnju, Ron Rivest je imao jaku glavobolju, i tada mu je na pamet pao RSA algoritam. Zapisao ga je i poslao slijedeće jutro Shamiru i Adlemanu. To je bila praktična šifra sa javnim ključevima koja se mogla koristiti i za šifriranje poruka i za digitalni potpis, a bazirala se na težini faktoriziranja velikih brojeva. Poslali su taj rad Martinu Gardneru da ga objavi u časopisu Scientific American. Pojavio se u izdanju tog časopisa iz rujna 1977. U članku u kojem je opisan RSA je bila i ponuda da se pošalje potpuna tehnička specifikacija svakome tko pošalje adresiranu omotnicu sa plaćenom poštarinom. Došlo je na tisuće takvih omotnica iz cijelog svijeta. Netko u NSA-u je prigovorio zbog slanja te specifikacije u inozemstvo, pa je disribucija RSA algoritma jedno vrijeme zaustavljena. Nakon što NSA nije pružila valjani pravni razlog za svoj zahtjev, distribucija RSA u inozemstvo je nastavljena. Adi Shamir vjeruje da je to uporište trenutne politike da se tehničke specifikacije i radovi mogu slobodno distribuirati. Napomena: nakon pokušaja NSA da ograniči objavljivanje nastala su dva međunarodna časopisa, "Cryptologia" i "The Journal of Cryptology". Suprotno glasinama, RSA trojac nije znao

za ITAR, odnosno uredbu o tajnosti patenata. Oni su objavili rad prije

prijave za međunarodni patent ne zato da bi izbjegli tu uredbu, nego zato što

nisu uopće ni razmišljali o njegovom patentiranju. |

|

1978. |

RSA algoritam je objavljen u časopisu Communications ACM-a. |

|

1984. -1985.? |

rot13 šifra je upotrijebljena u softwareu za čitanje newsa na USENET-u da bi se spriječio pristup djece za njih neprikladnim sadržajima. Ovo je prvi poznati primjer uspješnog korištenja šifre sa javnim ključem. |

|

1990. |

Xuejia Lai i James Massey su u Švicarskoj objavili "A Proposal for a New Block Encryption Standard" ("Prijedlog za novi Standard za šifriranje blokova podataka"), prijedlog za International Data Encryption Algorithm (IDEA), koji bi trebao zamijeniti DES. IDEA koristi 128-bitni ključ i koristi operacije koje je lako implementirati na računalu, čineći ga u praksi vrlo efikasnim. |

|

1990. |

Charles H. Bennett, Gilles Brassard et al. su objavili svoje rezultate eksperimenata vezanih za kvantnu kriptografiju, koja koristi pojedinačne fotone za prijenos niza bita ključa za šifriranje poruke Vernamovom šifrom (ili nekom drugom). Pod uvjetom da vrijede zakoni kvantne mehanike, kvantna kriptografija pruža ne samo sigurnost, nego i pokazatelj da li je netko prisluškivao komunikaciju i mjeru koliko je najviše bitova prisluškivač mogao uhvatiti. S druge strane, ovakav način kriptografije zahtijeva da su pošiljatelj i primatelj kriptirane poruke povezani opitčkim kabelom. |

|

1991. |

Phil Zimmermann je objavio prvu verziju svog PGP-a (Pretty Good Privacy) kao odgovor na FBI-ev zahtjev da mu se omogući pristup jasnom tekstu poruka koje građani šalju. PGP je ponudio visoki stupanj sigurnosti običnom građaninu, i kao takav postao jaka konkurencija komercijalnim proizvodima te vrste, kao što je Mailsafe tvrtke RSADSI. PGP je posebno značajan i zbog toga što je objavljen kao freeware i kao takav postao svjetskim standardom, a konkurencija je zbog toga propala. |

|

1994. |

Profesor Ron Rivest, autor ranijih RC2 i RC4 algoritama uključenih u RSADSI-jev BSAFE kriptografski library, objavio je svoj novi algoritam RC5 na Internetu. Ovaj algoritam koristi rotaciju ovisnu o podacima kao nelinearnu operaciju i parametriziran, tako da korisnik može mijenjati veličinu bloka, broj ponavljanja i duljinu ključa. Još uvijek je prenov da bi se analizom utvrdili parametri koji osiguravaju potrebnu otpornost na napade. Doduše, RSA laboratorij je proveo analizu koja je objavljena na CRYPTO '95 konvenciji, i koja sugerira da vrijednosti parametara w=32 i r=12 daju šifri veću jačinu od DES-a. Treba imati na umu da su ovo rezultati prve analize. |

11. Umjesto

zaključka: Politika i kriptografija

U cijelom ovom tekstu se nisam

posvetio jednom pitanju kojim se puno bave u Americi – da li je izvoz

kriptografije ilegalan? Naime, oni smatraju da je jaka kriptografija jednaka

vojnoj tajni, a s time i njen izvoz jednak odavanju državne tajne. Ovo pitanje

je postalo javno poznato nakon procesa Philipu Zimmermanu i PGP-u. No, s druge

strane, osnovna kriptografska znanja su danas javno dostupna preko Interneta,

što uključuje i algoritme za skoro sve moderne kriptografske metode, te uz malo

bolje znanje programiranja, što je danas također čest slučaj, teško se složiti

sa njihovom politikom na ograničenje izvoza software-a.

S druge strane, hardver koji služi za

enkripciju, a u koji su uključene napredne kriptografske metode, također sadrži

i naprednu tehnologiju koja se koristi u njegovoj izradi, većinom tehnologiju

vojnog podrijetla, pa bi mogao razumjeti zabranu izvoza takvih proizvoda, iako

je danas i to prilično smiješno, jer je tehnologija jednostavno previše

raširena, nacrti previše dostupni, da bi se na duže vrijeme nešto skrivalo.

Još od razdoblja devetnaestog stoljeća

financijske ustanove koristile su se kriptografijom za zaštitu prijenosa

novaca, no i tada je kriptografija bila primarno oružje vladara, diplomata, špijuna i vojske. Danas opća nesigurnost

Interneta motivira sve veći broj ljudi na upotrebu barem najjednostavnijih

upotreba kriptiranja te samim time popularizira ovo područje. Tome je također

pridonio i brzi razvoj tehnike javnog ključa koji je omogućio sigurnu, ali

nadasve brzu i jednostavnu komunikaciju između bilo koje dvije osobe na

Internetu.

Na kraju postavljam ključno pitanje – da li je kriptografija oružje? Tijekom vojnih operacija, sigurno. Jednako kao i ljudi, vozila, radio – aparati, kompjuteri, tako i jednako važnu komponentu, ako ne i važniju, čine komunikacije koje moraju biti brze i sigurne. Stoga se ne može opvrgnuti vojna važnost kriptografije. No, s druge strane, javnom dostupnosti većine kriptografskih algoritama u desetinama knjiga i na Internetu postaju smiješni zakoni koji ne dozvoljavaju upotrebu software-a koji nije ništa drugo napravio nego samo implementirao postojeće ideje, a najviše postaju nepotrebne zabrane objavljivanje programa koji nisu komercijalni već su besplatni nastali kao rad male grupe programera ( ponekad čak i pojedinaca ). Takve programi se mogu napisati bilo kada i bilo gdje. Na kraju nam je najbolja pouka što se desilo sa PGP-om ( o čemu se na Internetu može naći gomila informacija ) i na koji način je završio taj proces. Danas je taj program jedan od najčešće korištenih i smatra se skoro etalonom sigurne komunikacije na Internetu.

Literatura:

Kazimir Majorinc: "Riječ, dvije o

algoritmima" ( PC Chip, veljača 1997 )

Nikola Injac: "Strogo

povjerljivo" ( BUG, ožujak 1998 )

WWW: Bletchey Park – Virtual Tour

http://www.codesandciphers.org.uk/bletchleypark/index.htm

Data Encryption Page

http://www.anujseth.com/crypto/

John Savard's Home Page

http://fn2.freenet.edmonton.ab.ca/%7Ejsavard/main.htm

Steganography Information, Software and News

http://members.tripod.com/steganography/stego.html