|

Dodatak B - Sigurnosna politikaSvrhaU današnje vrijeme informacija je jedan od najvažnijih i najskupljih resursa u poslovanju. Njeno pravovremeno posjedovanje, njena ispravnosti i tajnost često su od odlučujuće važnosti u poslovanju bilo koje institucije. Zavod za elektroniku, mikroelektroniku, računalne i inteligentne sustave (u nastavku ZEMRIS) dio je ustanove koja svoj rad temelji na informacijama. Za kvalitetan rad potrebno je zaštiti informacije od:

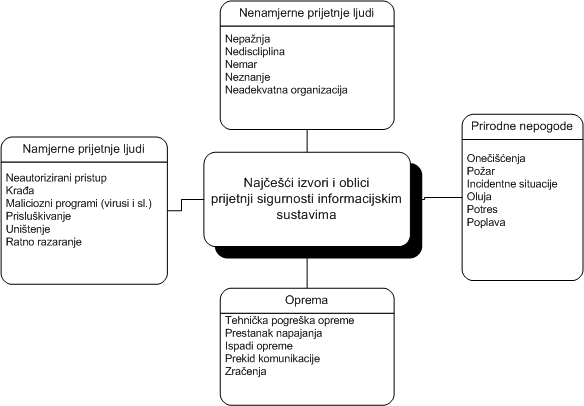

Da bi informacija bila zaštićena nužno je poduzeti velik broj radnji u smislu implementacije kontrola sigurnosti u informacijski sustav i osigurati suradnju i prihvaćanje sigurnosnih pravila od strane korisnika. Sigurnost informacijskih sustava vrlo je kompleksna i široka tema u kojoj je jasna jedino činjenica da bez kvalitetnog programa sigurnosti sustav nije moguće u cijelosti zaštiti. Kvalitetni program omogućava uspostavu sigurnosti na svim kritičnim točkama sustava, u bilo kojem segmentu sigurnosti, a jedan od najboljih programa za postizanje navedenog cilja zasigurno je definiranje sigurnosne politike. U nastavku dokumenta ukratko je opisan sam pojam sigurnosti, što želimo postići sigurnosnom politikom, te koja je uloga pojedinca u sigurnosti informacijskog sustava ZEMRIS. Sigurnost informacijaSigurnost informacija termin je kojim opisujemo s kolikom vjerojatnošću se možemo pouzdati da će informacija biti dostupna, ispravna i tajna (ukoliko informaciju definiramo kao tajnu). Budući su informacije dio informacijskog sustava, sigurnost informacijskog sustava možemo povezati sa sigurnošću informacija. Postoje brojni čimbenici koji mogu ugroziti sigurnost informacija. Na slici B.1. dan je shematski prikaz onih najčešćih.

Slika B.1 – Izvori i oblici prijetnji sigurnosti Kao što je uočljivo sa slike, prijetnje informacijskim sustavima možemo podijeliti u 4 glavne kategorije. Svaka od kategorija na specifičan način ugrožava sustav te iziskuje specifične mjere zaštite. Sigurnosne kontrole koje smanjuju rizik od prijetnji ispada tehničke opreme, te od prijetnji prirodnih nepogoda vrlo su razvijene i ispravnom implementacijom vrlo je mala mogućnost izazivanja veće štete. Ono što danas najviše zabrinjava sigurnosne stručnjake je kako zaštiti sustave od ljudi, bilo da se radi o ovlaštenim ili neovlaštenim korisnicima. U oba slučaja, najviše problema u zaštiti informacijskih sustava zadaju needucirani korisnici. Needucirani korisnici svojim postupcima kao što su slučajno brisanje ili mijenjanje podataka, nepažljivo rukovanje resursima itd., ugrožavaju sigurnost informacija u vrlo velikom postotku od ukupnog broja incidenata. Oni također često nesvjesno pomažu zlonamjernim korisnicima izvršavanje napada pružajući im potrebne podatke. Ova vrsta napada, zvana socijalni inženjering, danas je vrlo aktualna i više o njoj kao i o ostalim načinima ugrožavanja sigurnost možete pročitati u zasebnim dokumentima. Ciljevi politike sigurnosti ZEMRIS-aCiljeve sigurnosne politike možemo razmatrati na dva načina. Prvi način sigurnosnu politiku definira kao potrebu zaštite:

Informacijske vrijednosti su svako intelektualno vlasništvo ZEMRIS-a, u bilo kojem obliku i na bilo kojem mediju. U to su bez ograničenja uključene elektronske i otisnute informacije, mediji i oprema za pohranu, računalni programi i elektronske poruke. Informacije (podaci) predstavljaju najveću vrijednost fakulteta. Znanja i radovi profesora, asistenata, studenata i ostalih suradnika najvećim dijelom pohranjeni su u elektronskom obliku na računalima. Gubitak dijela ili većine podataka predstavljao bi težak udarac fakultetu, onemogućio bi rad zaposlenicima, te bi se negativno odrazio na kvalitetu edukacije studenata. Reputacija Fakulteta elektrotehnike i računarstva u Zagrebu nedvojbeno ukazuje na visok stupanj kvalitete bilo da se govori o nastavnom kadru, studentima, edukaciji, organizaciji itd. Građena je desetljećima i ponos je svakog profesora i studenta. Sigurnosni incident nastao nemarom zasigurno bi negativno utjecao na reputaciju i stoga smo dužni zbog prethodnih, ali i budućih generacija uložiti maksimalnu pažnju u sigurnost kako bi reputacija fakulteta i dalje ostala na visokoj razini. Zlonamjerni korisnici često koriste nezaštićena računala kao pomoć pri realizaciji napada. Nemarom oko sigurnosti našeg računala ne samo da olakšavamo zlonamjernim korisnicima napade na drugu računala, već je uvelike otežano otkrivanje napadača ukoliko je napad izveden s našeg računala ili pod našim korisničkim imenom. Iz tog razloga svaki korisnik Interneta ili interne mreže dužan je brinuti o sigurnosti svog računala bez obzira posjeduje li njegovo računalo važne podatke ili ne. Drugi način definicije sigurnosne politike možemo opisati kao skup sigurnosnih mjera i kontrola nad:

Oba načina definiranja sigurnosne politike su ispravna i jednim se nadopunjuje definicija drugog. Iako će većina čitatelja ovog dokumente pomisliti da sigurnost informacijskog sustava nema nikakve veze s njima, upravo je ta „pomisao“ glavni uzrok većine sigurnosnih problema prema mišljenju stručnjaka. Naime, „obični“ korisnici svojim postupcima mogu zaštititi sustav u onim točkama gdje je nemoguće implementirati tehničke ili bilo koje druge mjere zaštite. Ova teza vrijedi ukoliko je riječ o educiranom korisniku. Ako je riječ o needuciranom korisniku za iste točke sigurnosti opet vrijedi da je nemoguće implementirati tehničke ili bilo koje druge sigurnosne mjere, no tada neznanje korisnika može ugroziti sigurnost sustava ne samo od strane zlonamjerne osobe već i od samog korisnika. Uloga pojedinca u cjelokupnoj sigurnostiJedna od zabluda korisnika informacijskih sustava je da razina sigurnosti sustava ovisi isključivo o administratoru, odnosno osobi odgovornoj za sigurnost. No istina je daleko od toga. Navedemo li primjere na koje načine pojedinac može ugroziti sigurnost, jasno je da je uloga pojedinca u sigurnosti velika:

Navedeni primjeri jasan su pokazatelj da svaki korisnik sustava može ugroziti sustav, odnosno ne čineći nabrojane i slične radnje pridonosi sigurnosti informacijskog sustava. S ciljem educiranja korisnika o potencijalnim sigurnosnim prijetnjama, odgovornostima i načinu korištenja resursa ZEMRIS-a, svaki korisnik je dužan i odgovoran proučiti sljedeće dokumente i striktno ih se pridržavati:

Dopuniti popisom dokumenata koje korisnici trebaju proučiti prije dobivanja prava pristupa sustavu Voditelj sigurnosti dužan je u ugovor uključiti i druge dokumente koje smatra važnim za zaštitu sigurnosti informacijskog sustava. Popis dokumenataDokumenti namijenjeni korisnicima:

Dokumenti namijenjeni voditelju sigurnosti:

|